baxia勒索病毒(BeijngCrypt家族)攻击全解析:从应急响应到数据恢复与根源防护

电脑文件后缀全变成.baxia了,还有救吗?2024最新自救恢复指南与终极防护手册

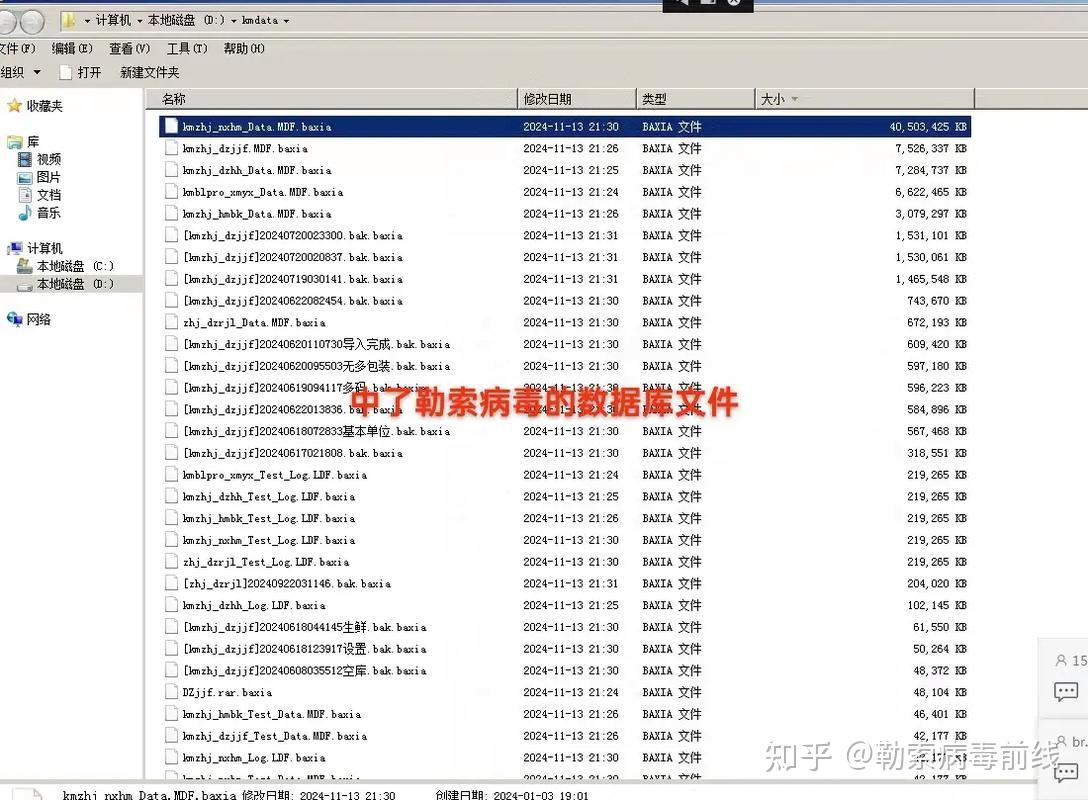

摘要:如果某天你发现电脑里所有重要文件,无论是文档、照片还是数据库,都被添加了

.baxia后缀且无法打开,同时桌面出现一个名为!_INFO.txt的勒索信,那么很不幸,你已经成为了BeijngCrypt勒索病毒家族最新变种的受害者。本文将为你提供一份详尽的应急响应、文件恢复与长效防护指南,帮助你冷静处理,最大限度降低损失,并彻底杜绝此类风险。

一、紧急预警:什么是.baxia勒索病毒?

.baxia后缀勒索病毒是BeijngCrypt勒索病毒家族的一个新变种。其攻击逻辑清晰而残忍:

- 渗透入侵:通过RDP(远程桌面)弱口令爆破、钓鱼邮件、系统漏洞、恶意软件捆绑等方式进入你的系统。

- 静默加密:在后台运行,使用高强度加密算法(如AES、RSA组合)对你设备中的各类文件(文档、图片、视频、数据库文件等)进行加密。

- 留下标记:将被加密文件的文件名后强制追加

.baxia后缀。 - 敲诈勒索:在每个被加密的文件夹及桌面生成勒索信文件(通常是

!_INFO.txt或类似名称),要求你通过特定方式支付赎金(通常是比特币),以换取唯一的解密密钥。

二、黄金72小时:感染后的正确应急步骤

发现中毒后,请保持冷静,立刻按照以下“三步走”原则操作,这是决定你能否成功恢复数据的关键。

第一步:物理隔离,阻断传播(断网)

- 立即断开网络连接! 这是首要且最重要的动作。

- 物理拔网线:最直接有效的方式。

- 关闭Wi-Fi:禁用无线网络适配器。

- 目的:防止病毒在局域网内横向传播,感染其他电脑、服务器或网络存储设备;同时阻止病毒与外部的C&C服务器通信,上传更多信息或下载后续模块。

第二步:保全现场,备份加密文件

- 准备一个干净、容量足够大的移动硬盘或U盘。

- 将所有被加密的文件(带

.baxia后缀的文件)和勒索信!_INFO.txt完整地复制备份到这个外部设备中。 - 重要提示:

- 只拷贝,不剪切:不要移动或删除原始加密文件。

- 这是“证据”:备份的文件是后续尝试解密的唯一希望。勒索信中可能包含解密所需的ID等关键信息。

- 隔离存放:备份完成后,立即将该移动硬盘拔下,妥善保管。

第三步:清理病毒,净化系统环境

在断网环境下,使用可靠的反病毒软件对全盘进行深度扫描和查杀。

- 推荐工具:火绒安全、360安全卫士、卡巴斯基、Malwarebytes等。

- 目的:彻底清除勒索病毒的母体程序、残留脚本和计划任务,确保系统环境干净,为后续恢复操作提供安全保障,避免文件被二次加密。

三、文件恢复实战:多路径尝试,永不言弃

核心原则:坚决不要支付赎金!

- 骗局风险:支付后对方可能直接消失,你将“钱钥两空”。

- 助长犯罪:支付赎金等于在资助网络犯罪,只会让更多人受害。

以下是几种可行的恢复方案,请按顺序尝试:

方案一:从备份中恢复(最佳方案)

这是最有效、成功率最高的恢复方式。检查你是否有任何形式的备份:

- Windows系统自带备份:检查“文件历史记录”或“系统还原点”(卷影副本VSS)。右键点击被加密文件所在的文件夹 -> 属性 -> 以前的版本,查看是否有可用的历史版本。勒索病毒通常会尝试删除卷影副本,但仍有一定概率幸存。

- 云盘/NAS备份:检查你的百度网盘、阿里云盘、OneDrive或NAS设备,看是否有文件的历史版本或未被同步污染的副本。

- 离线备份:检查你定期备份到移动硬盘或磁带的数据。

方案二:寻找公开解密工具(希望所在)

全球网络安全厂商和组织会针对大规模爆发的勒索病毒家族研发免费解密工具。

- 访问 "No More Ransom" 项目官网:这是一个由欧洲刑警组织、卡巴斯基、McAfee等联合发起的反勒索病毒计划,收录了大量免费解密工具。

- 关注安全厂商公告:留意主流安全厂商(如卡巴斯基、Emsisoft、比特梵德等)的官方博客,一旦BeijngCrypt的通用密钥被破解或泄露,他们会第一时间发布解密工具。

方案三:数据恢复软件(成功率低,聊胜于无)

此方案并非“解密”,而是尝试恢复被病毒在加密过程中“删除”的原始文件碎片。

- 原理:病毒加密过程是“读取原文件 -> 加密内容 -> 写入新文件 -> 删除原文件”。数据恢复软件尝试找回被“删除”的原文件。

- 工具:Recuva、DiskGenius、Stellar Data Recovery等。

- 适用场景:仅对病毒加密后不久、且硬盘写入操作极少的情况有微弱效果。对于现代固态硬盘(SSD)的TRIM机制,成功率趋近于零。

方案四:针对特定文件类型的修复

对于数据库等关键文件,可以尝试专业修复。

- 数据库文件(.mdf, .ibd, .sql):如果数据库文件本身被加密,恢复极其困难。但如果你有损坏的备份或日志文件,可以尝试使用数据库厂商的修复工具(如SQL Server的

DBCC CHECKDB)或第三方专业数据库修复服务。 - 文档/图片:这类文件一旦被高强度算法加密,几乎无法通过修复工具还原内容。

四、终极防护策略:构建永不中招的“金钟罩”

吃一堑,长一智。亡羊补牢,为时未晚。遵循以下策略,可极大降低再次感染的风险。

(一)数据安全:备份是最后的防线

- 遵循3-2-1备份原则:

- 3份数据副本。

- 2种不同存储介质(如:本地硬盘 + 云盘/NAS)。

- 1份离线异地备份(定期备份到移动硬盘,完成后拔掉)。这是对抗勒索病毒的“王牌”。

(二)系统加固:堵住一切入侵入口

- 强化账户密码:

- 所有账户(特别是管理员和远程桌面账户)使用12位以上、大小写字母+数字+特殊符号的复杂密码。

- 禁用或重命名默认的

Administrator账户。 - 及时更新补丁:

- 保持Windows Update自动更新开启,及时修补系统高危漏洞。

- 定期更新Office、浏览器、数据库等常用应用软件。

- 关闭高危端口:

- 除非业务必须,否则通过防火墙关闭或限制对外网开放的端口,如:3389 (RDP), 445 (SMB), 1433 (SQL Server) 等。

- 如需远程桌面,请使用VPN等安全接入方式,并设置IP白名单访问。

(三)行为安全:提升全员安全意识

- 警惕邮件和链接:不打开来历不明的邮件附件,不点击未知来源的链接。

- 官方渠道下载:所有软件从官方网站或正规应用商店下载,警惕捆绑安装。

- 部署专业防护软件:安装并保持运行具备主动防御和反勒索功能的杀毒软件(如火绒、360安全卫士、卡巴斯基等),并确保病毒库是最新版本。

总结

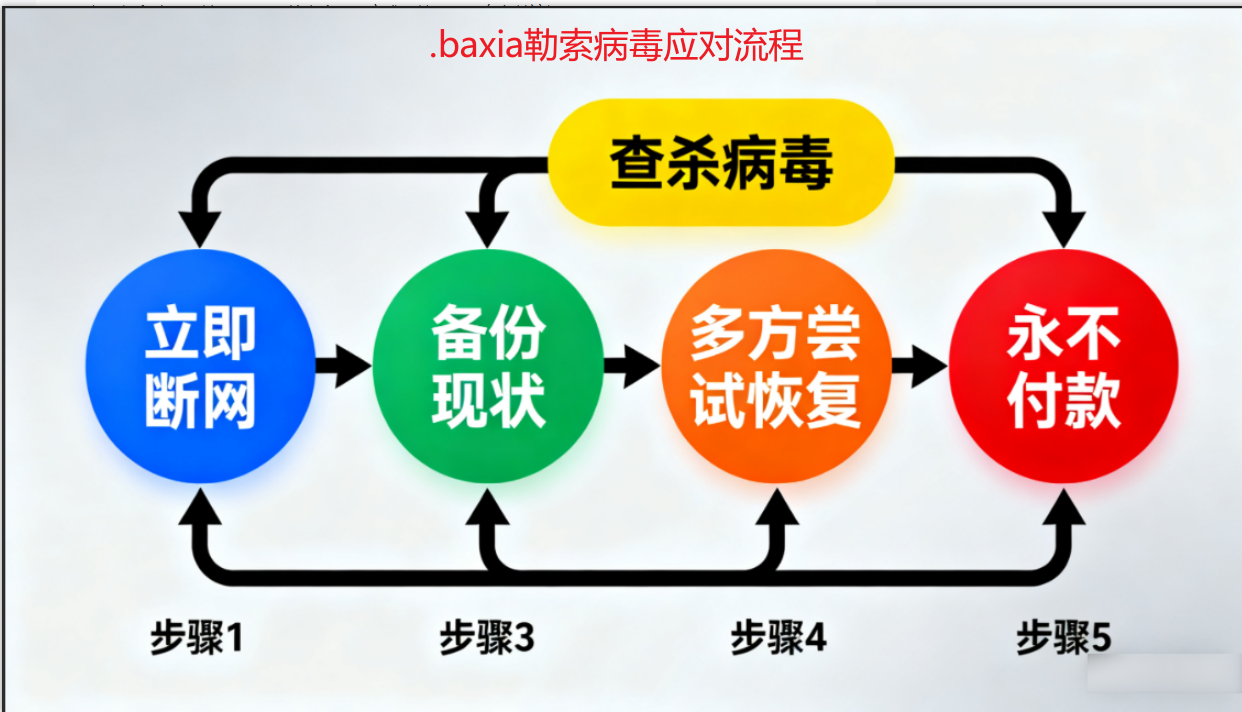

应对.baxia勒索病毒,正确的流程是“立即断网 -> 备份现状 -> 查杀病毒 -> 多方尝试恢复 -> 永不付款”。虽然文件恢复的过程充满不确定性,但完善的备份和强大的安全防护体系才是确保数据安全的根本。希望本指南能为你提供有效的帮助,也警示所有用户,网络安全,预防永远胜于治疗。